5 einfache Methoden, um eine Phishing-E-Mail zu erkennen

Phishing ist kein neues Phänomen. Es ist seit einigen Jahren eine der häufigsten Formen der Cyberkriminalität, die von Cyberkriminellen eingesetzt wird. Durch die zunehmende Komplexität von Phishing-Betrügereien und den Einsatz von KI durch Bedrohungsakteure ist es jedoch viel schwieriger geworden, eine Phishing-E-Mail zu erkennen.

Daher ist es wichtiger denn je, zu wissen, wie man eine Phishing-E-Mail erkennt. Starke Sicherheit beginnt mit einer gut ausgebildeten Belegschaft, die diese potenziellen Bedrohungen erkennen kann. In diesem Artikel zeigen wir Ihnen fünf Möglichkeiten, eine Phishing-E-Mail zu erkennen, damit Sie Ihr Unternehmen vor Phishing-Angriffen schützen können.

Fünf einfache Wege, um eine Phishing-E-Mail zu erkennen

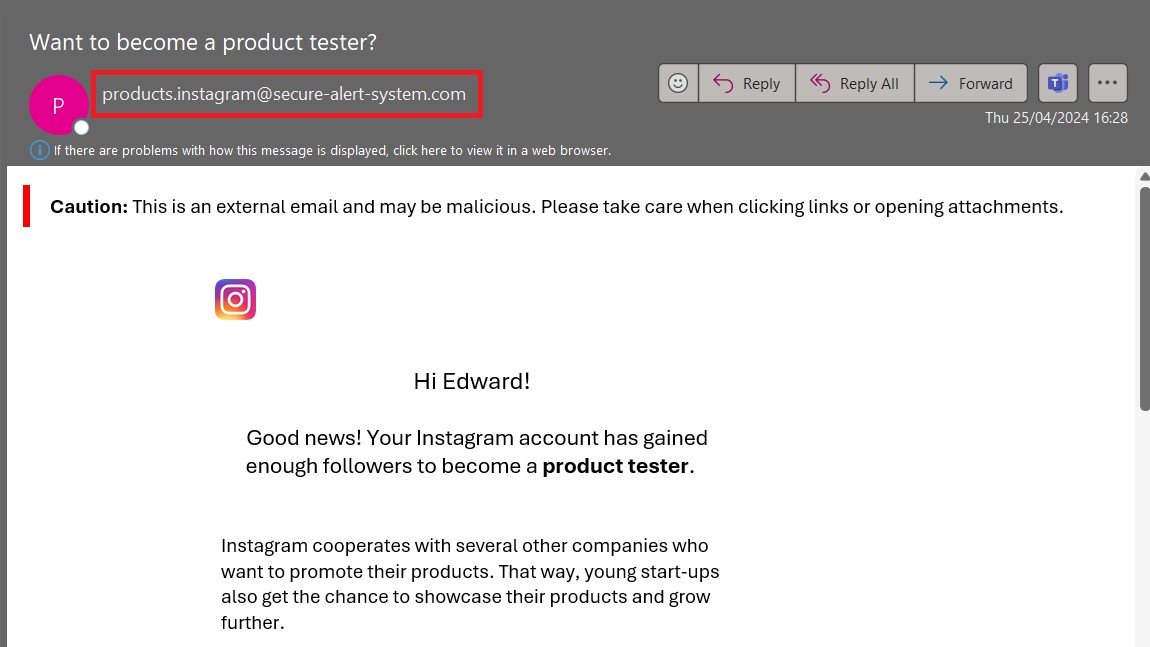

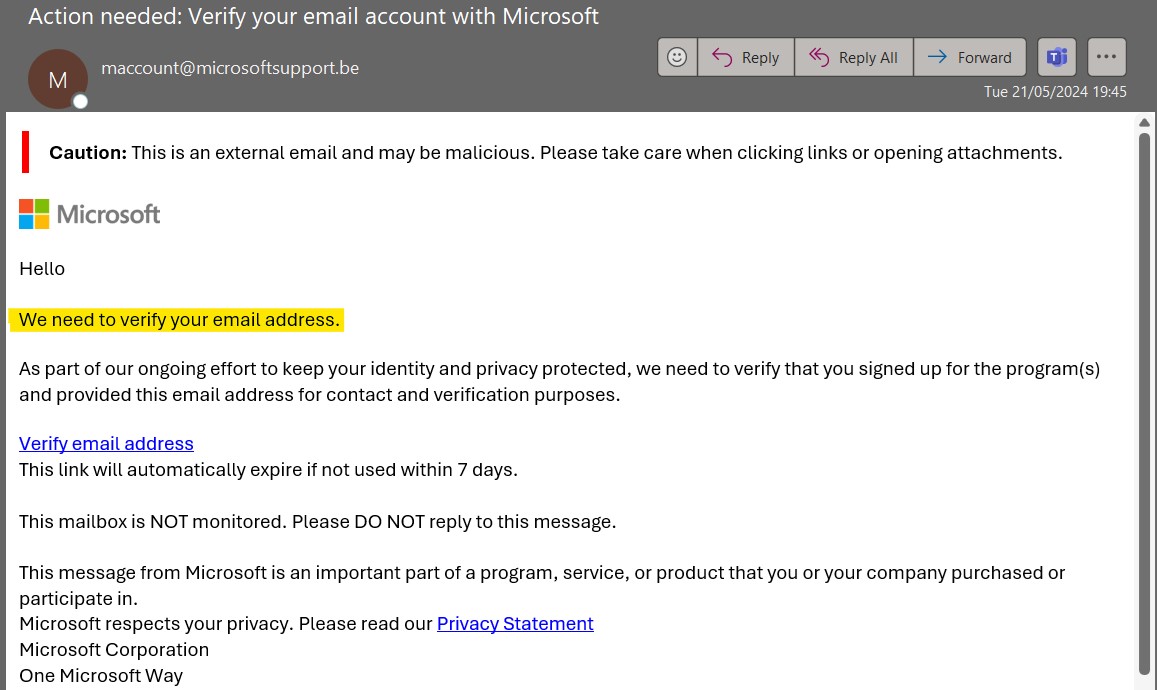

1. E-Mail-Adressen mit Widersprüchen

Unstimmigkeiten bei E-Mail-Adressen, Domänennamen und Links sind Anzeichen dafür, dass eine E-Mail, die Sie erhalten haben, nicht legitim ist. Häufig stimmt die Domäne in der E-Mail-Adresse des Absenders nicht genau mit dem Unternehmen überein, dem die E-Mail angeblich gehört. Oft stimmen auch die URLs im Text einer E-Mail nicht mit der tatsächlichen Linkadresse überein. Um eine Linkadresse zu sehen, ohne auf den Link zu klicken, fahren Sie einfach mit dem Mauszeiger über die Adresse. Wenn die E-Mail von einer Organisation stammt, mit der Sie regelmäßig korrespondieren, überprüfen Sie die Adresse des Absenders mit früheren E-Mails. Wenn die Adressen nicht übereinstimmen, melden Sie die E-Mail als Phishing-Angriff.

Ein Blick auf den Absender ist eine einfache Möglichkeit, eine Phishing-E-Mail zu erkennen

Ein weiterer wichtiger Hinweis ist, dass die E-Mail, die Sie erhalten haben, von einer öffentlichen E-Mail-Domäne stammt. Die meisten professionellen Organisationen versenden keine E-Mails von Adressen, die mit einer öffentlichen Domain enden, wie z. B. „@gmail.com“. Die einzige Ausnahme ist die Korrespondenz mit kleineren Unternehmen, die keine eigene E-Mail-Domäne haben. In diesen Fällen sollten Sie dennoch vorsichtig vorgehen und die anderen Schritte befolgen, um festzustellen, ob die E-Mail legitim ist.

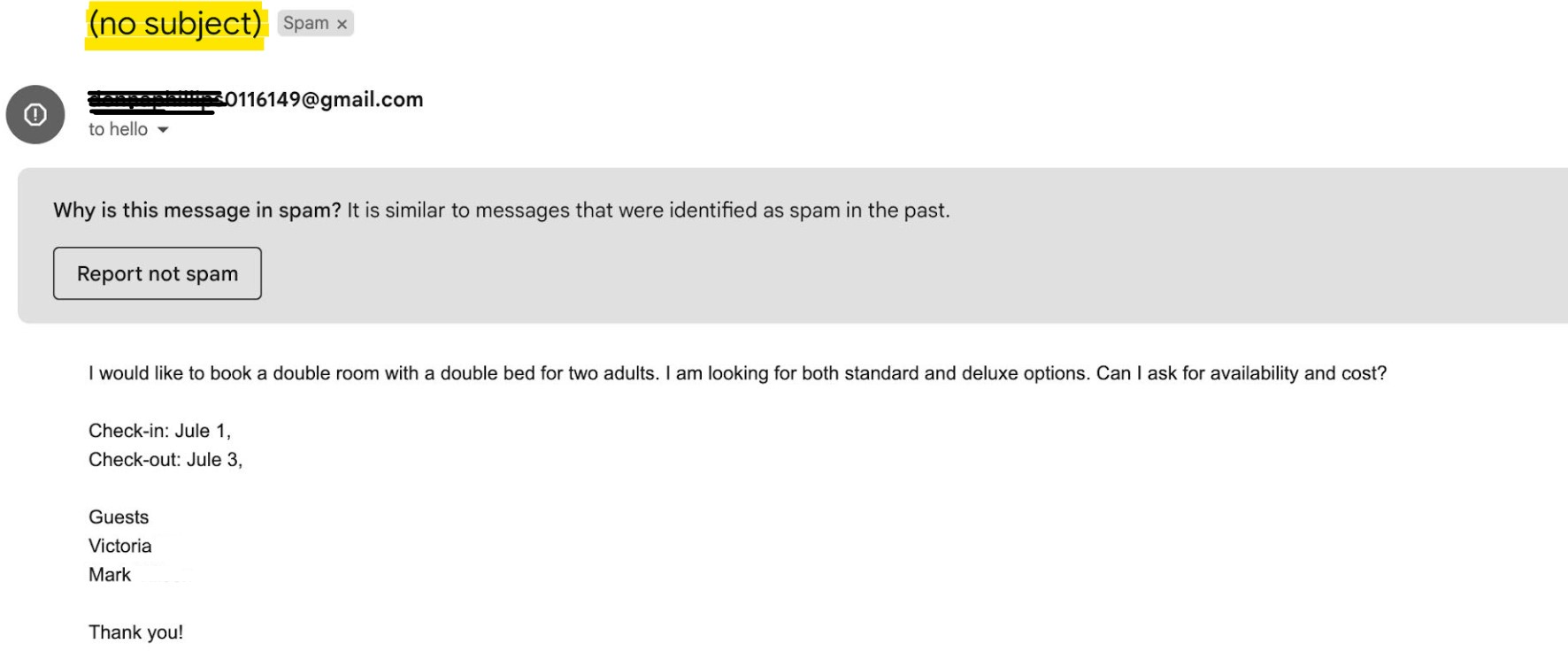

2. Schlecht geschriebene E-Mails (Rechtschreibfehler und schlechte Grammatik)

Schlecht geschriebene E-Mails mit Rechtschreib- und Grammatikfehlern sind fast immer ein Phishing-Betrug. Viele Unternehmen verwenden standardmäßig Tools zur Rechtschreibprüfung, um sicherzustellen, dass die von ihnen versendeten E-Mails grammatikalisch korrekt sind. Wenn Sie also Grammatik- oder Rechtschreibfehler entdecken, sollten Sie Verdacht schöpfen. Die meisten Bedrohungsakteure bauen absichtlich Grammatik- und Rechtschreibfehler in ihre E-Mails ein. Dies ist eine bösartige Methode, um weniger aufmerksame Menschen anzusprechen, die leichtere Opfer sind.

Seien Sie immer misstrauisch gegenüber schlecht geschriebenen E-Mails

Schließlich wollen die Cyberkriminellen Geld verdienen. Sie wollen nicht, dass viele Menschen auf ihre E-Mails antworten. Letztlich wollen sie nur, dass die Leute, die auf den Betrug hereinfallen, antworten. Seien Sie außerdem vorsichtig, wenn Sie E-Mails mit einem ungewöhnlichen Nachrichtenstil erhalten. Wenn Sie eine E-Mail von jemandem erhalten, mit dem Sie regelmäßig in Kontakt stehen, und diese E-Mail nicht mit ihrer Sprache oder ihrem Tonfall übereinstimmt, schlagen Sie Alarm!

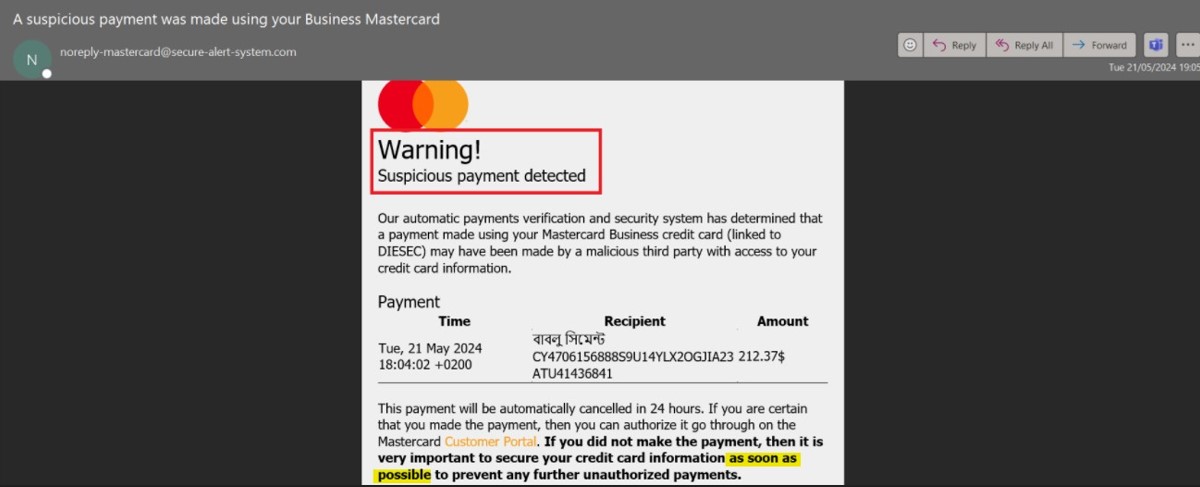

3. E-Mails mit dringendem Handlungsbedarf

Laut der Phishing-Angriffsstatistik von 2024 werden in Phishing-E-Mails am häufigsten die Wörter wichtige Updates, dringend, Achtung und wichtig verwendet. E-Mails, die diese Wörter enthalten, fordern in der Regel zum Handeln auf, und in den meisten Fällen handelt es sich bei E-Mails, die dringende Maßnahmen erfordern, um Phishing-E-Mails. Bedrohungsakteure wissen, dass Menschen aufschieben. Wie oft erhalten Sie z. B. eine E-Mail und beschließen, sich später damit zu befassen, statt sofort? Das ist für Cyberkriminelle nicht ideal, denn je länger man über etwas nachdenken muss, desto eher fallen einem Dinge auf, die nicht in Ordnung zu sein scheinen.

Je mehr Sie in Panik sind, desto wahrscheinlicher ist es, dass Sie klicken!Vielleicht haben Sie zunächst keinen „Aha“-Moment, aber wenn Sie die E-Mail mit neuen Augen betrachten, fällt Ihnen vielleicht ein Rechtschreibfehler oder ein verdächtiger Link auf, der Ihnen hilft, die wahre Natur der E-Mail zu erkennen. Cyberkriminelle nutzen diesen Ansatz, um E-Mail-Empfänger zu drängen und sie zum Handeln zu zwingen, bevor sie über die roten Fahnen nachdenken oder Ungereimtheiten oder Fehler erkennen können.

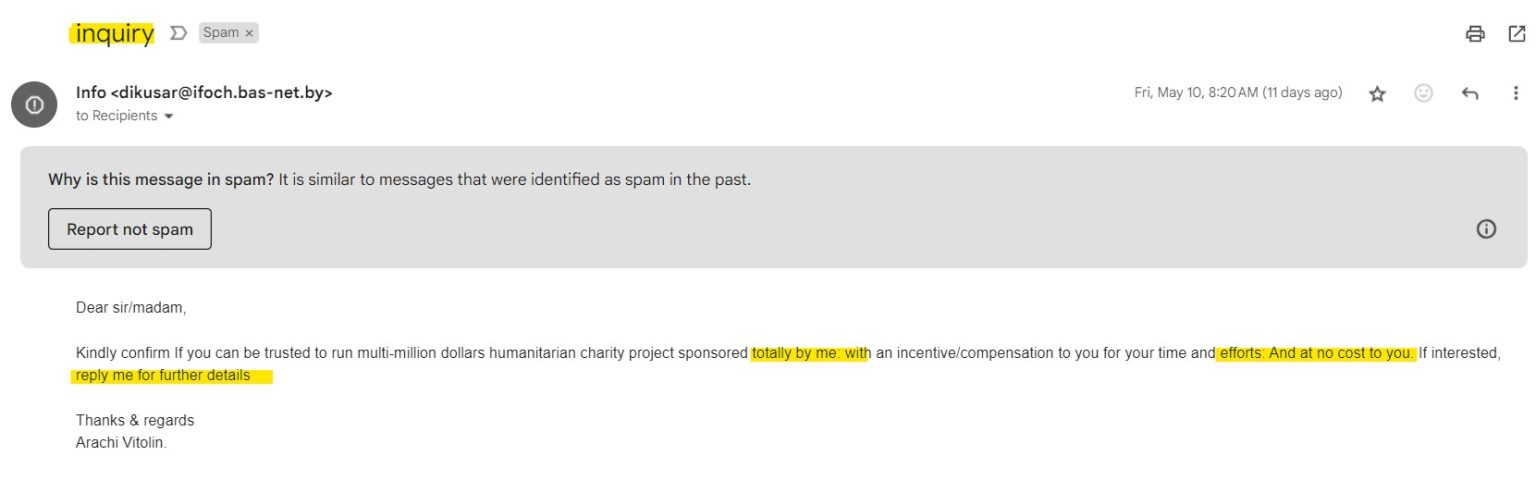

4. Eine leere Betreffzeile

Wenn Sie E-Mails von seriösen Quellen erhalten, erwarten Sie, dass sie eine Betreffzeile haben. Die Betreffzeile gibt Ihnen einen Hinweis darauf, worum es in der E-Mail geht oder was sie enthalten wird. Jeder Profi, der etwas auf sich hält, würde eine E-Mail mit einer entsprechenden Betreffzeile verschicken. Deshalb müssen Sie misstrauisch sein, wenn Sie eine E-Mail ohne Betreffzeile erhalten. Einem Bericht über Phishing-Statistiken aus dem Jahr 2023 zufolge werden fast 70 % der Phishing-E-Mails ohne Betreffzeile verschickt, so dass dies eine der besten Möglichkeiten ist, eine Phishing-E-Mail zu erkennen.

Sie haben eine E-Mail ohne Betreff erhalten? Seien Sie vorsichtig!

Viele Bedrohungsakteure nutzen diesen Ansatz, um die Legitimität eines E-Mail-Kontos zu testen. Sie senden eine E-Mail ohne Betreffzeile und warten auf eine automatische Antwort, die besagt, dass die E-Mail ungültig ist. Ist die E-Mail ungültig, gehen sie zu einem neuen Ziel über. Erhält der Cyberkriminelle jedoch keine Antwort, geht er davon aus, dass die E-Mail legitim ist. Sobald sie wissen, dass eine E-Mail gültig ist, beginnen sie mit ihrem Angriff.

5. E-Mails mit der Bitte um vertrauliche Informationen

E-Mails, die Sie von unbekannten oder unerwarteten Absendern erhalten und in denen Sie um vertrauliche Informationen wie Anmeldedaten, persönliche Daten, Unternehmensdaten oder Zahlungsinformationen gebeten werden, sollten Sie mit besonderer Vorsicht behandeln. Cyberkriminelle sind fortschrittlich genug, um gefälschte Anmeldeseiten und Zahlungsformulare zu erstellen, die echt aussehen, sodass man leicht in die Falle tappen kann.

Sind Sie unsicher, ob eine E-Mail echt ist? Klicken Sie nicht auf die Links, sondern gehen Sie direkt zur Website, um zu prüfen, ob es sich um eine rechtmäßige Anfrage handelt!

Diese Art von E-Mail enthält in der Regel eine Aufforderung zum Handeln und einen Link, der den Empfänger zu einer gefälschten Landing Page führt. Der Empfänger wird aufgefordert, sensible Daten einzugeben, wenn er auf die Seite geleitet wird. Wenn Sie sich nicht zu 100 % sicher sind, sollten Sie niemals vertrauliche Informationen eingeben, bevor Sie die Genehmigung erhalten haben. Erst wenn Sie die Genehmigung haben, sollten Sie die E-Mail als legitim betrachten. Wenn Sie Hilfe benötigen, um festzustellen, ob eine E-Mail seriös ist, können Sie die anderen von uns beschriebenen Schritte anwenden.

Wie DIESEC Sie im Jahr 2024 vor Phishing-Angriffen schützen kann

Da die Zahl und die Auswirkungen von Phishing-Angriffen per E-Mail immer weiter zunehmen, kann die Implementierung von DIESECs Phishing-Simulationen dazu beitragen, das Bewusstsein der Mitarbeiter für die Erkennung von Phishing-E-Mails zu schärfen. Phishing-Simulationen sind eine der besten Methoden, um die Anfälligkeit Ihres Unternehmens für diese Betrügereien zu testen und das Bewusstsein Ihrer Mitarbeiter für die potenziellen Gefahren zu schärfen.

Die simulierten Phishing-E-Mails von DIESEC werden an Ihr Team gesendet und jedes Mal registriert, wenn ein Link angeklickt, Informationen eingegeben oder die E-Mails als Phishing-Versuch gemeldet werden. Je mehr Mitarbeiter mit diesem System in Berührung kommen, desto geringer ist das Risiko, dass sich echte E-Mail-Phishing-Versuche negativ auf Ihr Unternehmen auswirken.

Klicken Sie hier, um mehr über unsere Phishing-Simulationsdienste zu erfahren.