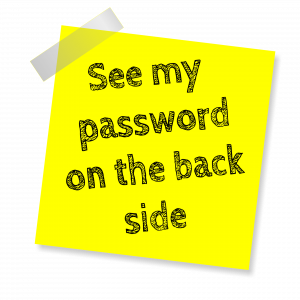

Passwörter im Klartext?

Anfang April kam der Verdacht auf, dass T-Mobile Austria die Passwörter der Kunden im Klartext speichert. Hohn und Spott zog zudem eine Kundendienstmitarbeiterin auf sich, die diese Praxis vehement verteidigte.

Übliche Praxis ist es, Passwörter nur als Hashes zu speichern. Dabei wird das Passwort mit einer Einwegfunktion chiffriert. Aus  dem gespeicherten Hash kann man nur sehr schwer wieder das ursprüngliche Passwort ermitteln, so schwer, dass es praktisch unmöglich ist. Gibt der Kunde sein Passwort ein, wird wieder der Hash-Algorithmus darauf angewendet, und wenn das Ergebnis mit dem gespeicherten Hash übereinstimmt, bekommt der Kunde Zugang. Auf diese Weise bleibt das Passwort immer ausschließlich im Besitz des Kunden, der Betreiber eines Dienstes hat keinen Zugriff darauf. Selbst wenn man sich telefonisch bei einem Mitarbeiter mit einem Passwort ausweist, kann dieser wiederum die Hashfunktion anwenden und das Passwort so mit dem verschlüsselt gespeicherten abgleichen. (Und es dann schleunigst vergessen.)

dem gespeicherten Hash kann man nur sehr schwer wieder das ursprüngliche Passwort ermitteln, so schwer, dass es praktisch unmöglich ist. Gibt der Kunde sein Passwort ein, wird wieder der Hash-Algorithmus darauf angewendet, und wenn das Ergebnis mit dem gespeicherten Hash übereinstimmt, bekommt der Kunde Zugang. Auf diese Weise bleibt das Passwort immer ausschließlich im Besitz des Kunden, der Betreiber eines Dienstes hat keinen Zugriff darauf. Selbst wenn man sich telefonisch bei einem Mitarbeiter mit einem Passwort ausweist, kann dieser wiederum die Hashfunktion anwenden und das Passwort so mit dem verschlüsselt gespeicherten abgleichen. (Und es dann schleunigst vergessen.)

Bei T-Mobile Austria dagegen können die Service-Mitarbeiter „die ersten vier Stellen des Passwortes sehen.“ Das wäre bei ordentlicher Speicherung nach dem Hash-Verfahren nicht möglich. Und auch wenn die Datenbank mit den Passwörtern „verschlüsselt und geschützt“ ist, wie die Firma mitteilt, so fällt mit dem Verzicht auf die Hash-Funktion doch eine elementare Sicherheitsebene weg, die sich seit fast einem halben Jahrhundert bewährt hat.

Zum ersten Mal wurden Passwort-Hashes 1974 in Unix angewendet. Seitdem hat sich am Grundprinzip nichts geändert, es wurde nur weiterentwickelt und verbessert. Einen schönen Überblick über die Geschichte der Passwortspeicherung bietet Adrian Crenshaw im Blog der Firma TrustedSec. Trotzdem gibt es immer noch reichlich Firmen, die Passwörter im Klartext speichern. Die Initiative „Plaintextoffenders“ stellt solche Angebote an den Pranger und pflegt eine Liste von Firmen, die Klartextpasswörter speichern. Typischerweise fällt das auf, wenn ein Kunde sein Passwort vergessen hat und es dann per unverschlüsselter Mail zugeschickt bekommt. Die Liste hat fast 5.000 Einträge, darunter einige große deutsche Firmen.

Tatsächlich dürften unverschlüsselt gespeicherte Passwörter noch weit häufiger vorkommen.